O e-mail é um das formas de comunicação via internet mais antiga e popular que existem. No ambiente corporativo ele é utilizado o tempo todo e facilita a comunicação e compartilhamento de dados entre as pessoas de uma equipe.

Porém muitos não se atentam a importância que essa ferramenta tem e sobre a necessidade existente de resguardar as informações contidas nesses e-mails.

Assim como o e-mail pessoal, o e-mail corporativo requer ações de proteção para a segurança dos seus conteúdos. Geralmente as informações contidas nesse tipo de e-mail são de grande complexidade e sigilosas.

Nesse artigo você verá 5 cuidados que você precisa ter com o seu e-mail corporativo.

Boas senhas

O primeiro estágio para proteger o e-mail corporativo é criando uma boa senha de proteção para essa conta. Crie uma sequencia forte, misturando caracteres de letras minúsculas, maiúsculas e números. Tendo uma senha forte será mais difícil que outras pessoas consigam acessar indevidamente seu e-mail e reduz as chances de um algoritmo de quebra de senha auxiliar terceiros na obtenção de acesso não autorizado às mensagens corporativas.

Nada pessoal

É comum muitas pessoas utilizarem o e-mail corporativo para alguma finalidade pessoal. Essa prática não é recomendável para quem deseja proteger as informações que são trocadas por esse e-mail, já que quanto mais usuários tiverem acesso a esse endereço de e-mail, aumentam as chances de hackeamento.

Redes Públicas

Quem trabalha externo ou viaja constantemente precisa está sempre conectado ao e-mail para saber o que está acontecendo e para compartilhar informações importantes com a sua equipe. Nessas horas é comum utilizar redes do Wi-Fi públicas em aeroportos, hotéis e outros locais. Apesar de facilitar a comunicação o risco ao se conectar com uma rede estranha pode ser muito grande.

Por essas redes Hackers podem tentar capturar os dados enviados de um computador. Esse tipo de ataque é conhecido pelo nome de man in the middle, no qual um dispositivo é configurado para se disfarçar como um equipamento de rede, processando todo o tráfego para acessar pacotes com registros sensíveis.

Atenção com arquivos anexos

É quase impossível não receber um arquivo anexo em e-mails corporativos. Exatamente por isso é necessário estar atento ao tipo de arquivo que está anexado, pois essa é a maneira mais utilizada pelos hackers para infectar contas de e-mail e computadores.

Para evitar abaixar esses arquivos maliciosos deve-se investir em bons filtros AntiSpam. Também é possível instalar extensões no navegador que bloqueiam arquivos maliciosos automaticamente.

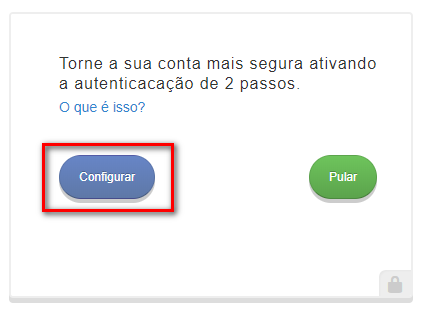

Autenticação de 2 passos

Esse método passou a ser utilizado nos últimos anos para não permitir acesso não autorizado nos sistemas, mesmo que o usuário ou a rede sofram algum tipo de ataque. Nesses casos, sempre que um Login suspeito for feito uma verificação sucessiva é acionada e o usuário receberá um envio de um código especial por meio de SMS, aplicativo próprio ou e-mail. Assim poderá ser validada a sua identidade e impedir o acesso dos recursos por terceiros.

Quer aumentar ainda mais a sua segurança no meio digital. Baixe nosso e-book com 11 dicas sobre segurança da informação e veja como se proteger do furto de informações.